En bref

La connexion sécurisée à un espace adhérent est un enjeu critique : concilier sécurité élevée (données de santé) et fluidité UX. Les standards 2026 : MFA sur les opérations sensibles, OAuth 2.0 / OpenID Connect pour le SSO, conformité DORA. Une étude interne Eficiens sur 15 espaces clients révèle que 22 % des abandons se produisent à l’étape de connexion, avant même l’accès au contrat.

L’écran de connexion représente la première interaction entre un assuré et son espace client. Souvent considéré comme une simple formalité technique, il constitue pourtant un élément stratégique dans la relation client digitale. Une mauvaise expérience de connexion peut rapidement devenir source de frustration et impacter négativement la satisfaction client. Analysons les différentes approches pour optimiser cette étape cruciale.

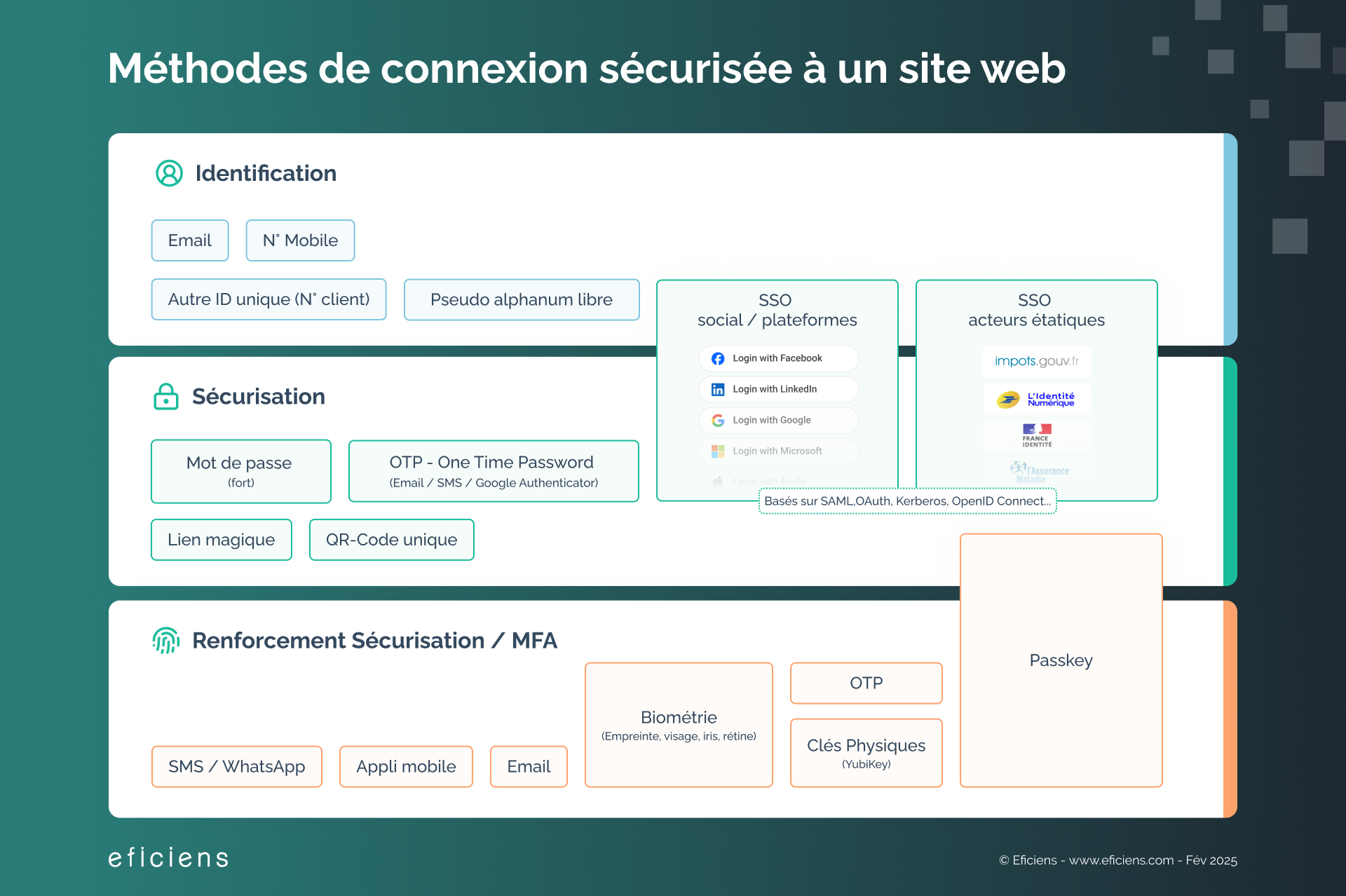

Les fondamentaux de l’identification

L’identification de l’utilisateur constitue la première brique de la connexion sécurisée. Les assureurs disposent aujourd’hui de plusieurs options, chacune présentant ses avantages : l’email reste la solution la plus répandue, mais le numéro de mobile gagne en popularité, particulièrement auprès des publics jeunes. L’utilisation d’un identifiant unique (numéro client) ou d’un pseudo personnalisé peut également être envisagée. Une tendance forte se dessine également avec l’adoption des solutions SSO (Single Sign-On), qu’elles soient sociales (Google, Facebook) ou étatiques (FranceConnect), permettant aux utilisateurs de se connecter via des comptes qu’ils utilisent déjà quotidiennement.

Les méthodes d’authentification : entre sécurité et fluidité

La seconde étape concerne l’authentification, où plusieurs niveaux de sécurité peuvent être déployés. Le traditionnel mot de passe « fort » reste une option, mais des alternatives plus modernes émergent. Le « lien magique » envoyé par email ou le code OTP (One Time Password) transmis par SMS offrent un excellent compromis entre sécurité et simplicité d’usage. Ces solutions éliminent la contrainte de mémorisation d’un mot de passe tout en garantissant un niveau de sécurité satisfaisant. Pour les opérations sensibles, l’authentification peut être renforcée par une solution MFA (Multi-Factor Authentication).

La stratégie d’authentification renforcée (MFA)

Pour les opérations critiques, comme la modification d’un IBAN ou l’accès à des données sensibles, l’authentification renforcée devient indispensable. Les solutions biométriques (empreinte digitale, reconnaissance faciale) s’imposent progressivement sur mobile, tandis que l’utilisation de clés physiques (type YubiKey) ou de Passkey offre un niveau de sécurité maximal pour les accès administrateurs. L’authentification par application mobile dédiée constitue également une option pertinente, permettant de combiner praticité et sécurité renforcée.

Recommandations et bonnes pratiques

L’implémentation d’une stratégie de connexion efficace doit s’adapter au contexte spécifique de chaque assureur. Pour un espace devis, une connexion simple par email avec validation OTP peut suffire. En revanche, un espace client complet nécessitera une approche plus sophistiquée, potentiellement basée sur le SSO avec une authentification renforcée pour les opérations sensibles. L’essentiel est de trouver le juste équilibre entre sécurité et expérience utilisateur, tout en tenant compte des contraintes techniques et réglementaires propres au secteur de l’assurance.

Une connexion bien pensée contribue directement à la satisfaction client, réduit la charge du support client et renforce la confiance des utilisateurs. Il est donc crucial de considérer cet aspect comme un élément stratégique de votre présence digitale plutôt que comme une simple formalité technique.

Comparatif des méthodes d’authentification pour les espaces clients assurance

Le choix de la méthode d’authentification conditionne à la fois le niveau de sécurité de l’espace client et le taux de conversion à la connexion — deux objectifs souvent contradictoires. Un tableau comparatif structuré répond directement à la question que se posent toutes les DSI en phase de cadrage : quelle solution offre le meilleur équilibre entre protection des données de santé et fluidité de l’expérience utilisateur ? C’est aussi un contenu très extractible par les IA génératives (GEO), qui cherchent des comparatifs factuels pour répondre aux requêtes type « meilleure authentification espace client mutuelle ».

| Méthode | Sécurité | Expérience UX | Conformité Dora |

|---|---|---|---|

| Login / mot de passe classique | Faible | Standard | Insuffisant seul |

| MFA par SMS (OTP) | Moyen | Légère friction | Acceptable |

| MFA par TOTP (Authenticator) | Élevé | Friction modérée | Recommandé |

| SSO via OAuth 2.0 / OIDC | Élevé | Excellente | Recommandé |

| Biométrie mobile (Face ID) | Très élevé | Excellente | Recommandé |

| Connexion compte social | Moyen | Très fluide | RGPD à vérifier |

Expérience et Cas Eficiens

Différentes mises œuvres en fonction des besoins de chaque client :

- PLANETE CSCA EXTRANET : user / mdp pour les adhérents / MFA pour les administrateurs

- CAPSSA (IP) : accès à un extranet via user / mdp fort et sécurisation additionnelle en attaque de force brute. Pour le parcours déclarant, accès via code unique puis sécurisation traditionnelle

- EFICIENS INTERNE : accès au back-office WordPress sur le site Eficiens et le média Digital et Assurance : user / mdp fort et MFA par email ou Google Authentificator

Questions fréquentes sur la façon de sécuriser la connexion à un espace adhérent en assurance

Différence SSO vs MFA en espace client assurance ?

Le SSO permet une connexion unique pour accéder à plusieurs services liés. Le MFA ajoute une vérification supplémentaire (SMS, TOTP, biométrie). Complémentaires : le SSO améliore l’UX, le MFA sécurise les données de santé.

DORA impose-t-il des exigences sur l'authentification ?

Oui. DORA (janvier 2025) impose la résilience des systèmes d’authentification : tests réguliers, plans de continuité, traçabilité des accès. Les espaces clients avec données de santé sont des systèmes critiques.

Comment réduire le taux d'abandon à la connexion ?

Connexion via compte social (Google, Apple), biométrie mobile, réinitialisation de mot de passe en 2 étapes max, option « rester connecté », messages d’erreur explicites.

Risques RGPD liés à la gestion des connexions ?

Conservation de logs non conforme, absence de déconnexion automatique, transmission de tokens non sécurisés. Les données de santé relèvent de l’article 9 du RGPD et imposent des mesures renforcées.

OAuth 2.0 et OpenID Connect sont-ils compatibles avec les systèmes de gestion des assureurs ?

Oui, et leur adoption s’accélère dans le secteur. OAuth 2.0 gère l’autorisation (ce à quoi l’utilisateur a accès) tandis qu’OpenID Connect ajoute la couche d’authentification (qui est l’utilisateur). Ces protocoles sont supportés par les principaux CRM et systèmes de gestion utilisés dans l’assurance française. Leur avantage : ne pas stocker de mots de passe côté assureur, ce qui réduit la surface d’attaque et simplifie la conformité RGPD.

Trouver le bon équilibre entre sécurité et expérience utilisateur, c’est notre quotidien. Discutons de votre projet ?

Tous les détails sur notre page contact ou en visio ci-dessous

Échangeons sur vos enjeux

47 références dans l’assurance : ils nous font confiance

Mutuelles santé : VIASANTÉ (AG2R La Mondiale), MGEN, Harmonie Mutuelle, Mutuelle Bleue, LMDE, Intériale, CCMO Mutuelle, Mutualia, MCEN, Identités Mutuelle, Avenir Mutuelle, MCVPAP, Uneo, Identités Mutuelle, Aésio, Garance, La France Mutualiste. Assureurs : Covéa (MAAF, MMA, GMF), MACSF, Thélem Assurances, Garex, Markel. Bancassureurs : BNP Paribas Cardif, Crédit Agricole Assurances, Mobilize (Renault/DIAC). Institutions de prévoyance : KLESIA, CAPSSA, IPECA, Apicil, ADIS/AGIPI (AXA), IRCEM. Courtiers et écosystème : Planète CSCA, Collecteam, Solly Azar, Sodedif, Rambaud Labrosse, Expertises Galtier, EDI Courtage, Galian, Carco. Autres : La Médiation de l’Assurance, ALFA/France Assureurs, CCR, APREF.